今回はペネトレーションテスター(ペンテスター)のキャリアについて紹介します。

本メディアのキャリアガイドでは、実際に現場で活躍している専門家たちが、各セキュリティのキャリアについて初心者目線で分かりやすく解説しています。

それでは、ペネトレーションテスターのキャリアについて学んでいきましょう。

【ペネトレーションテスターキャリアガイド】

今日はペンテスターのお話だね!

チビスケくん、一緒に楽しく学んでいきましょうね〜!

へへ、憧れのハッカーになるために頑張るぞっ!

ペンテスターとは?

ペンテスターとは、組織やシステムに対して疑似的に攻撃を行い、セキュリティ上の弱点(脆弱性)を見つけ出し、顧客に報告する専門家です。つまり、ペンテスターは、悪意を持つ攻撃者の役割を演じながら、セキュリティ強化のための支援ができる職業です。

ペンテスターが組織やシステムに対して疑似的な攻撃を行い、セキュリティ評価をすることをペネトレーションテスト(ペンテスト or ペネトレ)といいます。ペンテスターの主な仕事内容は、ペネトレーションテストを行うことで、お客様にセキュリティ改善の提案を行うこととなります。

ここで、よく似たキャリアとして脆弱性診断士やレッドチームというものがあります。この定義はよく勘違いされることもあります。場合によっては、ペンテスターがこれらの役割を兼任することもありますが、参考までにこれらのキャリアの違いを知っておきましょう。

脆弱性診断士やレッドチームとの違い

ペネトレーションテスター:

主にペネトレーションテストを実施する役割を担うキャリアです。ペネトレーションテストとは、特定のシステムやネットワーク等の限定された範囲を評価対象として、対象への侵入経路や、情報漏洩など想定されるリスクに対して、実際に攻撃者の立場からセキュリティ評価を行います。

脆弱性診断士:

主に脆弱性診断を実施する役割を担うキャリアです。脆弱性診断とは、特定のシステムやアプリケーション等の限定された範囲を評価対象として、対象に存在する既知の脆弱性を網羅的に調査することを目的としています。ペネトレーションテストとよく似ていますが、主な違いとして、脆弱性診断では脆弱性が発見された場合でも攻撃まで実行しないことが一般的です。

レッドチーム:

主にレッドチームオペレーションを実施する役割を担うキャリアです。レッドチームオペレーションとは、組織全体や特定の部門を対象に、サイバー攻撃、物理侵入、ソーシャルエンジニアリングなどを組み合わせて、現実的に想定される攻撃をシミュレーションし、組織のセキュリティ態勢の実効性を評価することを目的としています。ペネトレーションテストとの主な違いは、評価対象が組織規模など広範囲になること、様々な攻撃手法を組み合わせてより現実的な攻撃を再現できることです。

へ〜!ハッカーっていろんな職業があるんだね〜

ペネトレーションテストの種類

次はペネトレーションテストの種類を学びましょう。ペネトレーションテストには次のように様々な種類があります。ペンテスターのキャリアを目指す上でも、それぞれの違いを理解することが重要です。

ペネトレーションテストの主な種類と概要:

- ネットワークペネトレーションテスト

- ネットワークインフラや、ネットワーク上に存在するシステムを攻撃対象とするテスト

- アプリケーションペネトレーションテスト

- Webアプリやモバイルアプリを攻撃対象にするテスト

- ワイヤレスペネトレーションテスト

- 無線LANや、無線LAN機器を攻撃対象にするテスト

- IoT/OTペネトレーションテスト

- IoTやICS機器を攻撃対象にするテスト

- 物理ペネトレーションテスト

- オフィスやデータセンターへの侵入を行うテスト

- ソーシャルエンジニアリングペネトレーションテスト

- 人的セキュリティを攻撃対象にするテスト

上記のように、ペネトレーションテストは攻撃対象に応じて様々な種類があります。また、ペンテスターによって専門領域が様々であり、人によって得意領域、苦手領域が存在します。そのため、ペンテスターを目指す上では、どの分野に自分の興味・関心が強いのかを把握しておくことが重要です。

そうすることで、より自分の目的に沿った勉強ができたり、自分に適した会社や配属先を選ぶことができます。

ポイント💡

ペンテスターになるには、ペンテストの違いを知るのが大事よ!

仕事の内容

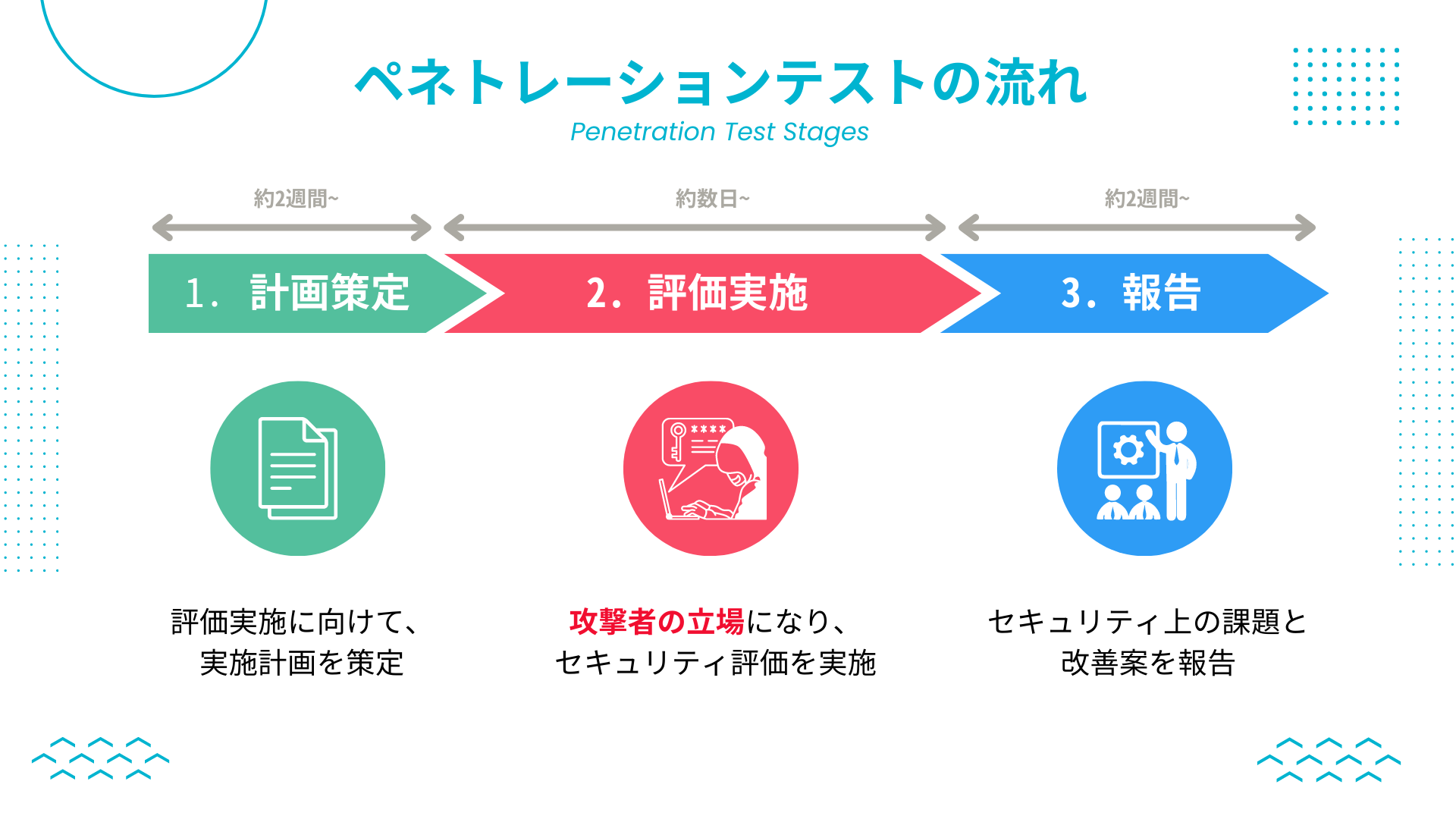

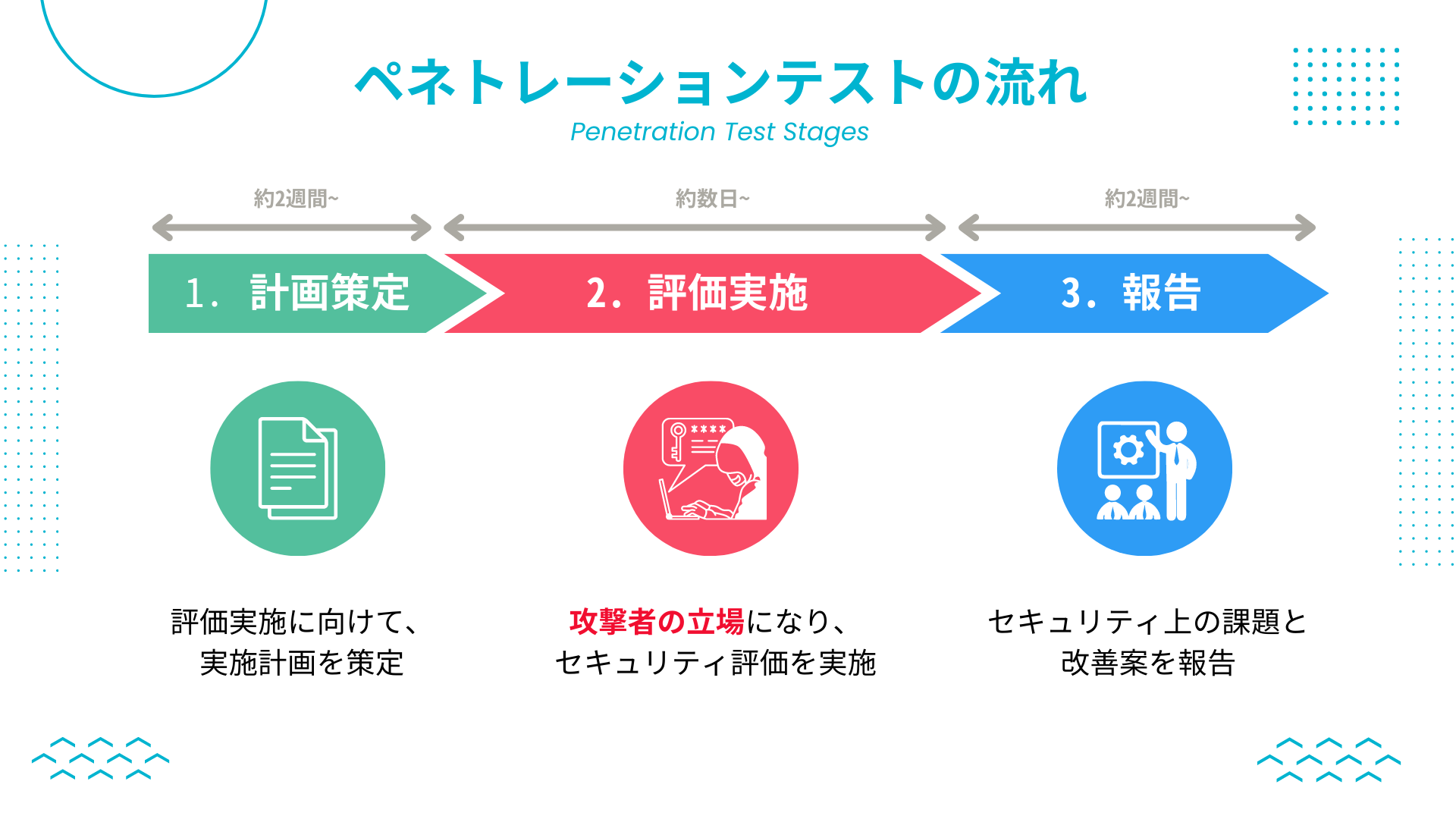

もう少し掘り下げて、ペンテスターの仕事内容を見ていきましょう。ペンテスターの仕事内容は、主にペネトレーションテストを実施し、システムや組織に対して攻撃者目線からセキュリティ評価をすることで、お客様にセキュリティ課題や改善方法を報告することです。ペネトレーションテストは、次のように「計画策定」「評価実施」「報告」の3つの流れで行われます。

ペネトレーションテストの流れ

ペネトレーションテストの流れをみていきましょう。

フェーズ1:計画策定

ペネトレーションテストを行う目的は様々ありますが、一般的な顧客の要望としては「現状のセキュリティ対策の有効性を確認したい」、「脆弱性が悪用された場合の影響を確認したい」などが多いです。計画策定フェーズでは、このような顧客の要望をヒアリングし、次のような事項を決定します。

- 評価対象範囲

- 評価スケジュール

- 評価形式

- 攻撃シナリオ(攻撃手法、攻撃目的など)

- 制限事項

攻撃シナリオとは、「どのような攻撃者が想定されるのか」、「攻撃者はどのように攻撃してくるのか」、「攻撃者は何を目的に攻撃を行うのか」など、攻撃者に関するプロファイル情報を文書化したものです。

このような事項を顧客と協議し、評価実施の計画を行います。

フェーズ2:評価実施

評価実施計画に従い、次のようなステップで評価を行います。

- STEP1 情報収集

- STEP2 脆弱性スキャンの実施

- STEP3 攻撃実施(エクスプロイト)

- STEP4 横展開&権限昇格

- STEP5 目的達成

以下、簡単に見ていきましょう。

STEP1 情報収集:

情報収集では、評価対象に関する情報を収集します。例えば、ドメイン情報やIPアドレスの特定、ウェブサイトのスキャン、WHOIS検索などが含まれます。このフェーズでは、ターゲットのシステムやネットワークに関する情報を収集し、攻撃の手がかりを見つけることを目的としています。

STEP2 脆弱性スキャンの実施:

脆弱性スキャンでは、対象の脆弱性を特定します。スキャンツールを使用して、オープンポートの検出やサービスの調査、脆弱性のスキャンを行います。これにより、システムやアプリケーションに存在する脆弱性を把握し、攻撃の可能性を見極めます。

STEP3 攻撃実施(エクスプロイト):

攻撃実施では、見つかった脆弱性を悪用し、実際に攻撃を行います。エクスプロイトと呼ばれる攻撃ツールやテクニックを使用して、脆弱性を利用した侵入やデータへのアクセスを試みます。このフェーズでは、システムのセキュリティ対策が実際の攻撃に対してどのように機能するのかを確認します。

STEP4 横展開&権限昇格:

権限昇格は、侵入したシステム内で自身の権限を高めることを指します。これにより、システム内で高権限を利用してデータを取得したり、コマンドを実行することが可能になります。評価対象が複数ある場合は横展開を行います。横展開とは、侵入したシステム内で他のシステムに侵入することを指します。横展開の目的は、他のシステムに侵入を繰り返すことで、高セキュリティで守られている機密情報を奪取することや、本番システムをダウンさせるための手段を獲得します。

STEP5 目的達成:

目的達成では、侵入したシステムやネットワークでの目的を達成します。これは、契約上の目標やテストの範囲に応じて異なります。目的達成の例としては、重要なデータの抽出や改ざん、システムへの不正アクセスなどがあります。

上記の観点で評価を行う過程で、セキュリティ上の課題(脆弱性や設定不備)を調査します。

フェーズ3:報告会開催

評価で発見された脆弱性を報告書にまとめて、顧客に分かりやすく報告します。ここでは、単に脆弱性を説明するだけではなく、1つ1つの脆弱性に対する深刻度や改善案を含めて報告書を作成し、課題の改善に向けた報告会を開催します。

ふむふむ… ハッカーっていろんなお仕事してるんだね…

その通り!ハッキングだけではなくて、計画や報告を含めてペンテスターのお仕事なんだよ。

収入・平均年収

国内企業の募集要項を調査したところ、一般的には400万〜1500万程度で募集されているようです。新卒や未経験者の場合は400万円〜600万円、経験者の場合は600万円〜1000万円、また高い専門性があったり、マネジャー以上の職位だと1000万円以上を狙うことができます。

以下のような有名な国内ベンダだと、従業員の平均年収が800万円と高い水準ですね。

[参考]イエラエセキュリティ牧田誠が作った「エンジニアの楽園」、創業10 年でかなえた夢 10 年後にかなえた夢

また、海外大手求人サイトGlassdoorによると、世界的な平均年収が$97,677(約1350万円)のようです。特に、外資系のメーカーやコンサルティンングファームだと平均以上の報酬が狙えるようです。

[参考]How much does a Penetration Tester make?

このように、収入の幅は広いものの、スキルを磨き実績を積むことで高い収入を得ることができます。

将来的なキャリアパス

ペンテスターになった後のキャリアステップには、主に次のようなものがあります。

オフェンシブセキュリティのスペシャリスト:

ペネトレーションテストを一通り経験した後、さらに技術を追求しオフェンシブセキュリティのスペシャリストを目指すことができます。具体的には、モバイルセキュリティ、クラウドセキュリティ、IoTセキュリティ、レッドチームリーダーなど、特定領域に関する知見をより深めていくことで、より高度なセキュリティ評価やアドバイザリー業務を担当することができます。

セキュリティコンサルタント/エンジニア:

ペネトレーションテストで培った攻撃者の知見を活かし、セキュリティコンサルタント/エンジニアになることも可能です。攻撃者の立場から、より実効性の高いコンサルティングやエンジニアリング業務を担当することができます。例えば、セキュリティポリシーの策定、脆弱性診断の支援、セキュリティアーキテクチャの設計など、幅広い業務があります。

セキュリティのトレーニング講師:

ペンテスターのスキルと知識を活かして、セキュリティのトレーニング講師としてキャリアを進めることも可能です。セキュリティのトレーニングやワークショップを提供し、他のセキュリティ専門家を育成します。

セキュリティ研究者:

ペンテスターの経験を基に、セキュリティ研究者としてキャリアを発展させることも可能です。セキュリティの脆弱性や攻撃手法の分析、セキュリティプロトコルやアルゴリズムの開発、セキュリティポリシーの評価など、学術的な視点から研究活動を行います。

ペンテスターの経験を活かすことで、様々なキャリアで応用できるんだよ!

キャリアの魅力

以下ではペンテスターの魅力をみていきましょう。たくさんの魅力があるキャリアですが、3つに厳選して紹介します。

- ワークライフバランスに優れている

- 学びと成長を感じ、刺激的なキャリアをおくれる

- 国際カンファレンス等で対外発表をしやすい

ワークライフバランスに優れている

一般的にペンテスターの仕事は在宅勤務が可能で、労働時間をフレキシブルに調整することが可能です。というのも、日常的な仕事は主にプロジェクトベースに進められるため、締切までに会議資料やテスト結果の報告書を作成すればよく、比較的個人の裁量で労働時間を調整することができます。また、プロジェクト終了後は一定の休憩期間が入る場合もあり、空いた時間で自己研鑽をできることもペンテスターで働くメリットの1つです。

学びと成長を通じ、刺激的なキャリアをおくれる

ペンテスターの仕事には、パズルを解くような面白さがあります。攻撃者の立場になり、「どのようにシステムに侵入するのか」を自分の中で仮説を立てながら、チームでディスカッションし、そして攻撃を実行します。このプロセスには、知的好奇心を刺激し、難しい課題をチームで解決していく独特な面白さがあります。

国際カンファレンス等で対外発表しやすい

ペンテスターはセキュリティキャリアの中でもカンファレンスでの発表を目指しやすい職種です。ペンテスターは最新のセキュリティ技術を学ぶため、セキュリティに関する高度な知見を持つことができます。それらを応用し、自身で研究活動を行うことで、自身の成果を対外的に発表することができます。実際、国際的なトップカンファレンスであるBlackHatやDEFCONで話される多くのトピックは最新の脆弱性や攻撃技術に関するものです。こういった対外的な発表経験を通じて、自身のキャリアをより発展させることができるでしょう。

必要なスキル

では、続いてはペンテスターに必要なスキルを解説したいと思います。色々議論される部分はありますが、本記事では「初心者がキャリアに就くために必要なスキル」に焦点を当てて紹介しています。初心者が身につけるべきスキルは次の通りです。

- コンピューターサイエンスの基礎スキル

- サイバーセキュリティの基礎スキル

- サイバー攻撃の基礎スキル

- 論理的思考力

- 英語力

コンピューターサイエンスの基礎スキル

コンピューターサイエンスの基本的な知識と理解は凄く重要です。ここが最終的には、”ツールしか使えずスキルのない初心者”と”応用力がある優秀なハッカー”との違いになる部分です。具体的には、オペレーティングシステム、ネットワーキング、データベース、プログラミング言語などの基礎的な部分を学んでおくことが重要です。「ペンテスター勉強ガイド」では初心者におすすめの勉強方法を分かりやすく紹介しているのでぜひご覧ください。

サイバーセキュリティの基礎スキル

セキュリティの基本的な原則や概念について理解していることも重要です。技術的なことを顧客に分かりやすく説明するためにも、主要な脆弱性や、セキュリティ基礎技術(暗号化、アクセス制御など)、セキュリティ製品の仕組みなど、基礎知識を持つことが必要です。

サイバー攻撃の基礎スキル

サイバー攻撃の手法や攻撃ツールに関する知識を学ぶことも重要です。基礎的な攻撃ツールが使えないと現場に出てから、かなり苦労することになります。1から教育してくれるような制度があれば良いですが、大抵の場合は基礎スキルセットを持った人が採用されます。主要な脆弱性に対する攻撃手法を学びながら、ツールの使い方に慣れていくことが重要です。

論理的思考力

論理的思考力は技術を分かりやすく説明するためのベーススキルです。ペンテスターはテスト結果を攻撃技術に詳しくない情シス担当者や経営者層に分かりやすく報告する必要があります。論理的思考力が高ければ、どんなに難しいことでも、1つ1つ噛み砕いて順序立てて、初心者にも分かりやすく説明することができます。

英語力

英語力は必須ではありませんが、英語が話せることで確実に活躍の場が広がり、キャリアアップにもつながります。日本には外国籍で日本語を話せないペンテスターも多くいます。日本人しかいない企業に就職する場合でも、コミュニティへの参加や将来的な転職・キャリアアップを考えて英語をビジネスレベルで話せるように勉強しておくことが良いでしょう。

うぅ…いろんなスキルがいるんだね…

なにから勉強すればいいかわかんない…

安心して!

初心者のための勉強方法も紹介するよ!

ペンテスターになるには?

初心者が上記スキルを獲得し、ペンテスターになるためのステップを以下の勉強ガイドで紹介しています。ペンテスターのキャリアを目指す方はぜひ参考にしてみてください。

まとめ

本記事ではペンテスターのキャリアについてご紹介しました。

初心者の方、文系出身の方でもペンテスターになることは十分可能です。実際、私の前職では文系出身の方が第一線でチームをリードして活躍していました。

みんな最初はゼロの状態ですが、1つ1つ取り組んでいくことで、見える世界が変わり「自分でもできそう」と気づき始めます。

First Step Cyberでは、勉強やキャリアに悩む人たちに対して、一歩前進するためのお役立ち情報を発信しています。

本記事がペンテスターを目指す方に少しでもお役に立てていたら幸いです!

ハッカーになるために頑張るぞ〜!!

コメント